Im Mai 2022 beauftragte die Firma Proofpoint, ein amerikanisches Unternehmen, das Software-as-a-Service sowie Produkte für E-Mail-Sicherheit und -Archivierung, Verhinderung von Datenverlust, elektronische Erkennung anbietet, die Non-Profit-Organisation CSA mit der Entwicklung einer Umfrage, um das Wissen, die Einstellungen und die Meinungen der Branche in Bezug auf Cloud- und Web-Bedrohungen besser zu verstehen.

Proofpoint finanzierte das Projekt und entwickelte den Fragebogen gemeinsam mit CSA-Forschungsanalysten. Die Umfrage wurde von CSA online durchgeführt und erhielt 960 Antworten von IT- und Sicherheitsexperten aus verschiedenen Unternehmensgrößen und Standorten (72% Amerika, 9% EMEA sowie 20% APAC). Ziel der Umfrage war es, folgende Punkte besonders zu beleuchten:

- Hauptbedenken in Bezug auf Bedrohungen aus der Cloud und dem Internet

- Strategien und Methoden zum Schutz vor Cloud- und Web-Bedrohungen

- Aktuelle Cloud-Governance-Strategien

Datenverluste durch Cloud- und Web-Angriffe stellen ein großes Problem für Unternehmen dar

Unternehmen sind, um sich auf potenzielle Cloud- und Web-Angriffe vorzubereiten und diese abzuwehren, zu ständiger Wachsamkeit verpflichtet. Angreifer haben es häufig auf persönliche oder sensible Daten abgesehen, die sie zu ihrem finanziellen Vorteil nutzen können. Die Folgen für Unternehmen können beträchtlich sein und können unter anderem den Verlusts von geistigem Eigentum, Rufschädigung, rechtlicher Haftung und Bußgeldern nach sich ziehen. Aus diesen Gründen steht der Datenverlust an erster Stelle der Folgen, die Unternehmen bei Cloud- und Web-Angriffen befürchten.

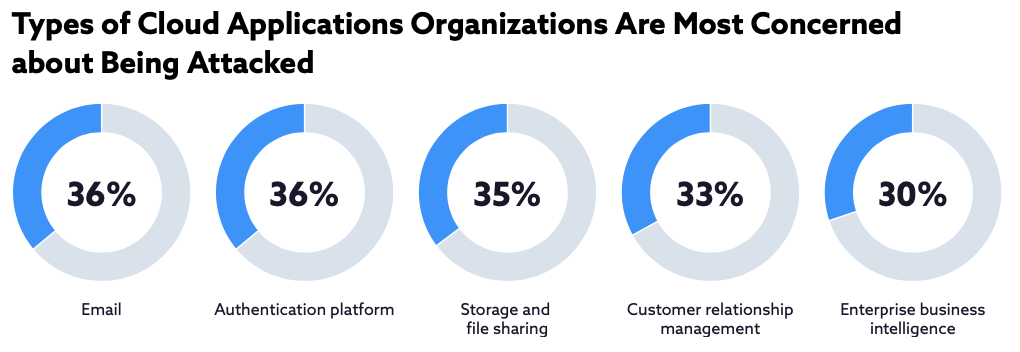

Die spezifischen Datentypen, um die sich die Unternehmen am meisten sorgen, sind Kundendaten, Anmeldedaten und geistiges Eigentum. 43% der Unternehmen nannten den Schutz von Kundendaten als ihr wichtigstes Ziel für Cloud- und Web-Sicherheit 2022. Unternehmen sind besorgt, dass gezielte Cloud-Anwendungen entweder Daten wie E-Mail (36%), Authentifizierung (37%), Speicherung/Freigabe von Dateien (35%), Customer Relationship Management (33%) und Enterprise Business Intelligence (30%) enthalten oder Zugriff darauf bieten.

Dritte und Partner stellen ein hohes Risiko dar, da sie am häufigsten das Ziel von Angriffen sind

Die Risiken im Zusammenhang mit Lieferketten und den Diensten von Drittanbietern sind durch die jüngsten Angriffe auf Open-Source-Lösungen und den Angriff auf Solarwinds in den Mittelpunkt gerückt. Mehr als 80% der Unternehmen sind mäßig bis stark besorgt hinsichtlich Lieferanten und Partner. Dieses hohe Maß an Besorgnis ist durchaus gerechtfertigt: 58% der Unternehmen gaben an, dass Dritte und Zulieferer das Ziel von Angriffen waren.

In einer anderen Studie der Colorado State University wurde festgestellt, dass 66% der Sicherheitsverletzungen das Ergebnis von Schwachstellen bei Zulieferern und Drittanbietern waren. Mit der zunehmenden Verbreitung von Cloud Computing wird die Abhängigkeit von Drittanbietern und Partnern weiter zunehmen. Unternehmen müssen alle Parteien berücksichtigen, die mit sensiblen Daten zu tun haben, insbesondere Dritte und Partner.

Die rasche digitale Transformation lässt Unternehmen mit ihrem Herangehen an Cloud- und Web-Bedrohungen hadern

Im Durchschnitt nutzen Unternehmen zwischen drei und vier verschiedene Lösungen, jedoch setzen nur 16% irgendeine Form von Web-Sicherheit ein, um Cloud- und Web-Bedrohungen zu begegnen. Dies deutet darauf hin, dass Unternehmen einige Schwierigkeiten im Umgang mit diesem Thema haben. Als größte Herausforderung wurde die Notwendigkeit, alte und lokale Sicherheitsinfrastrukturen zu verwalten (47%) genannt. Dies kann zum Teil auf die rasche Umsetzung von Initiativen zur digitalen Transformation zurückgeführt werden, die während der COVID-19-Pandemie die Arbeit an entfernten Standorten ermöglichten. Das Ergebnis ist eine schleppende Cloud-Governance-Strategie.

Tatsächlich stuften 64% der Unternehmen den Reifegrad ihrer Cloud Governance auf Stufe drei oder darunter ein (basierend auf dem IANS Research Cloud Security Maturity Model). Unter Berücksichtigung aller Punkte wird deutlich, dass die Unternehmen in ihrer Eile, ihren Mitarbeitern die Möglichkeit zur Fernarbeit zu geben, nicht mit diesen Anforderungen Schritt halten können.

Sicherheit im Überblick

- Größe der Cloud- und Web-Sicherheitsteams:

Die Hälfte der befragten Unternehmen hat mittelgroße (3-9 Mitarbeiter) Cloud- und Web-Sicherheitsteams. Weitere 31% der Unternehmen haben große Teams (10+ Mitarbeiter) und weitere 18% haben kleine Teams mit nur 1-3 Mitarbeitern. - Spezielle oder funktionsübergreifende Cloud-Sicherheitsteams:

Diese Teams sind in den meisten Fällen (52%) funktionsübergreifend und nicht ausschließlich für die Cloud-Sicherheit zuständig. Weitere 44% haben Teams, die sich ausschließlich mit der Cloud-Sicherheit befassen. Bei diesen Organisationen handelte es sich meist um Technologie- und Finanzdienstleistungsunternehmen. Nur 3% geben an, dass sie niemanden haben, der sich mit Cloud-Sicherheit befasst. Diese Organisationen kommen jedoch hauptsächlich aus nicht-technischen Branchen, wie z.B. dem Bildungswesen oder dem Business Support. - Wichtigste Ziele für Cloud- und Websicherheit im Jahr 2022:

Der Schutz von Kundendaten (43%) und die Automatisierung der Abwehr von Cloud- und Web-Bedrohungen (41%) waren die beiden wichtigsten Sicherheitsziele, die Unternehmen für das Jahr 2022 benannten. Die Gewichtung des Schutzes von Kundendaten steht im Einklang mit der anhaltenden Sorge um Datenschutzverletzungen und dem Wunsch, den Ruf eines Unternehmens zu schützen.

Angriffe und Sicherheitsbedenken

Es gibt zahlreiche Angriffsmethoden die Unternehmen Sorgen bereiten können. Dabei scheint keine von größerer Bedeutung oder besonders hervorzuheben zu sein, was darauf hindeutet, dass die meisten Unternehmen versuchen, die breite Palette von Angriffsarten, die von Lateral Movement über Privilegienerweiterung bis hin zu Ransomware reichen, auf dem Schirm zu haben.

Die Phasen der Infiltration und Ausbreitung von Angriffen sind jedoch von größerer Bedeutung für Unternehmen als die späteren Phasen. Tools zur Erkennung von kompromittierten Konten und Aktivitäten nach der Kompromittierung (z. B. Datenexfiltration, E-Mail-Aktivitäten) können dazu beitragen diese Bedenken zu verringern, sofern sie in die Gesamtstrategie zum Schutz sensibler Daten in der Cloud integriert werden.

Wie groß sind die Sicherheitsbedenken bei der Zusammenarbeit mit Lieferanten und Partnern?

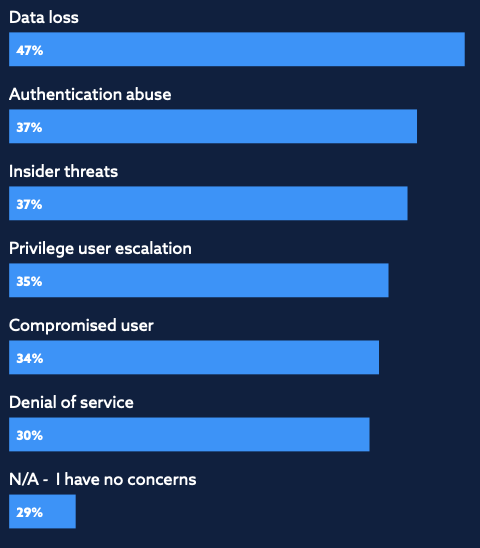

Die Befragten sorgen sich um die Sicherheit bei der Zusammenarbeit mit Lieferanten und Partnern. 81% der Unternehmen geben an, dass sie in dieser Hinsicht mäßig oder stark besorgt sind. Ähnlich wie bei der Besorgnis bezüglich der Folgen von Cloud- und Web-Angriffen ist die größte Sicherheitssorge bei Partnern und Lieferanten der Verlust von Daten (48%).

Unabhängig von der Art des Angriffs scheint der Verlust von Daten - insbesondere von sensiblen Daten - für viele Unternehmen an erster Stelle zu stehen. Authentifizierungsmissbrauch (43%) ist das zweitwichtigste Risiko. Dieses Ergebnis stimmt mit den Arten von Cloud-Anwendungen überein, die Unternehmen für anfällig halten. Diese Ergebnisse untermauern die Schlussfolgerung, dass sich die Unternehmen am meisten um die Verhinderung des Datenzugriffs und des Datenverlusts sorgen.

Zu den weiteren nennenswerten Bedenken zählen Bedrohungen durch Insider (42%), die Ausweitung von Benutzerrechten (40%), kompromittierte Benutzer (39%) und die Verweigerung von Diensten (38%). Nur 7% gaben an, dass sie keine Bedenken in Bezug auf ihre Partner und Lieferanten haben.

Cloud-Verletzungen

- Cloud-Verletzungen nach Umgebung:

Unternehmen haben im vergangenen Jahr Sicherheitsverletzungen in vielen verschiedenen Umgebungen erlebt. Die Ergebnisse zeigen, dass es in der IaaS-Umgebung von Unternehmen (45%) und bei Anwendungen von Drittanbietern (40%) zu mehr Verstößen kam. Weniger Verstöße gab es bei SaaS- oder Webanwendungen (32%) und privaten/internen Anwendungen (34%). - Gruppen, die von Angriffen betroffen sind:

Dritte, Auftragnehmer und Partner (58%) waren am häufigsten Ziel von Cloud-Verletzungen betroffen. Dies steht im Einklang mit dem hohen Sicherheitsbedürfnis der Unternehmen in Bezug auf diese Gruppe. Die am zweithäufigsten betroffene Gruppe sind Kunden (43%), was damit übereinstimmt, dass Unternehmen dem Schutz von Kundendaten bei ihren Cloud- und Web-Sicherheitszielen für 2022 Priorität einräumen. Die drittwichtigste Zielgruppe sind Führungskräfte und Mitarbeiter der Führungsebene (42%). Überraschenderweise gehörten Remote-Mitarbeiter (35%) zu den am wenigsten häufig ins Visier genommenen Gruppen unter den Befragten.

Wie können sich Unternehmen vor Cloud- und Web-Bedrohungen schützen?

Um sich vor Cloud- und Web-Bedrohungen zu schützen, setzen Unternehmen am häufigsten auf Schulungen zum Sicherheitsbewusstsein (49%). Dabei handelt es sich um eine relativ einfache, kosteneffiziente Methode, die darauf abzielt, die Mitarbeiter zu sensibilisieren und dadurch die Wahrscheinlichkeit zu verringern, dass sie Opfer von Angriffen werden. Die zweithäufigste Methode ist die Endpunktsicherheit (47%). Dies ist wahrscheinlich auf die Bewegung in Richtung Zero-Trust-Strategie und dem Trend zur Fernarbeit zurückzuführen.

Die dritt- und viertbeliebteste Methode sind Identitätsmanagementlösungen (43%) und die Verwaltung privilegierter Zugriffe (38%). Auch diese Methoden sind wahrscheinlich auf die Zunahme von Zero-Trust-Sicherheitsansätzen und Remote-Arbeit zurückzuführen, wobei argumentiert werden kann, dass Identität oder Menschen schnell zum neuen Perimeter werden können.

Die Methoden, die Unternehmen derzeit zur Bekämpfung von Cloud- und Web-Bedrohungen einsetzen, sind im Durchschnitt mäßig wirksam (48%). Obwohl sie funktionieren, gibt es eindeutig noch Raum für Optimierung.

Das sind aktuell die größten Herausforderungen

Die größten Herausforderungen, die Unternehmen mit ihren aktuellen Lösungen haben, sind am häufigsten auf die Verwaltung veralteter und lokaler Sicherheitsinfrastrukturen (47%) zurückzuführen. Dies ist wahrscheinlich das Ergebnis des raschen digitalen Wandels angesichts der Corona-Pandemie und der daraus abgeleiteten Notwendigkeit, Mitarbeiter remote arbeiten zu lassen. Die zweithäufigste Herausforderung besteht darin, die Benutzer zu einem sichereren Verhalten anzuleiten (37%).

Obwohl die Schulung des Sicherheitsbewusstseins eine der wichtigsten Methoden zum Schutz vor Bedrohungen aus der Cloud und dem Internet ist, scheinen die Unternehmen sie nur selten zu nutzen oder haben Probleme mit der fortlaufenden Betreuung nach einer erfolgten Schulung. Die dritthäufigste Herausforderung sind Probleme mit der Benutzerproduktivität und Beschwerden (37%). Dies könnte das Ergebnis von Mängeln in der Lösung oder - auch hier - einer unzureichenden Schulung der Mitarbeiter sein.

Fazit

Die Arbeitsbedingungen in Unternehmen haben sich angesichts der jüngsten Gesundheitskrise schnell und nachhaltig verändert. Fernarbeit wurde zur Notwendigkeit, und viele Unternehmen waren gezwungen, ihre digitale Transformation zu beschleunigen. Dies veränderte die Sicherheitslandschaft drastisch. Mitarbeiter konnten nicht mehr durch Unternehmens-Firewalls geschützt werden; der Mensch wurde zur neuen Sicherheitsgrenze. Gleichzeitig gab es mehrere berichtenswerte Angriffe auf die Lieferkette, die die Aufmerksamkeit auf eine wachsende Zahl von Cloud- und Web-Angriffen lenkten, die auf Personen mit Zugang zu Geschäftsdaten abzielten. Unternehmen hatten mit ihren neuen Cloud-Umgebungen zu kämpfen und mussten gleichzeitig versuchen, ihre allgemeine Sicherheitsstrategie an die veränderte Landschaft anzupassen.

Unternehmen sollten sich nicht nur auf die Cloud verlassen wenn es um den Schutz sensibler Daten geht. Ein Ransomware Angriff kommt Unternehmen teuer zu stehen. Wie teuer, lesen Sie hier. On Premise Lösungen bewahren Daten vor Ort auf und machen sie jederzeit zugreifbar. So können Ihre Daten schnell wiederhergestellt werden. FAST LTA hat mit den Silent Bricks flexible und Modulare Speicherlösungen für die komplette Datensicherung und große VTL-Archive geschaffen. Die verschiedenen Datenmodule sind einzeln konfigurierbar, stationär sowie mobil und bieten dadurch maximale Flexibilität. Informieren Sie sich hier, welches Modul zu Ihnen passt.

Über CSA

Die Cloud Security Alliance (CSA) ist eine gemeinnützige Organisation, deren Ziel es ist, bewährte Verfahren zur Gewährleistung der Cybersicherheit bei Cloud Computing und IT-Technologien zu fördern. Darüber hinaus klärt die CSA die verschiedenen Interessengruppen in diesen Branchen über Sicherheitsbelange in allen anderen Formen der Datenverarbeitung auf. Die Mitglieder der CSA sind eine breite Koalition von Branchenexperten, Unternehmen und Berufsverbänden. Eines der Hauptziele von CSA ist die Durchführung von Umfragen zur Bewertung von Trends in der Informationssicherheit. Diese Umfragen geben Aufschluss über den aktuellen Reifegrad, die Meinungen, Interessen und Absichten von Unternehmen in Bezug auf Informationssicherheit und Technologie.

Quellen:

Cloud Security Alliance: Cloud and Web Security Challenges in 2022 (2022)

https://www.nationaldefensemagazine.org/articles/2020/7/2/hackers-putting-global-supply-chain-at-risk